文/笔记本刽子手

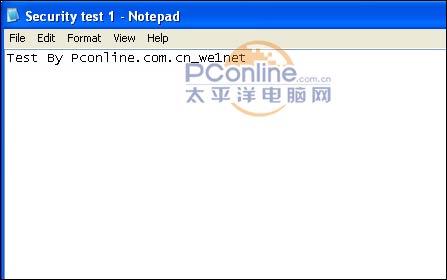

建立一个TXT文件,输入文字“Test By pconline.com.cn_we1net",保存,退出,切换非授权用户进入系统,查看该文件:

建立一个文本文件后进行加密

注销切换非授权用户进入系统后,强行打开该文本文件乱码显示

同样,进行删除、剪切操作都是非法的。

这就是IBM的软、硬件结合的数据加密技术,上面演示的实例是由授权用户切换到非授权用户后的情况,即使是授权用户,第一次打开同一类型的文件,是需要进行解密操作的,解密操作需要用户输入密码,通过之后,文件解密才可以成功,用户才可以正常访问文件的内容。

输入密码后,文件解密操作成功提示

而这些加密机制是存储到安全晶片里面的,即使重装操作系统在没有经过解密的情况下这些文件仍然属加密状态。

当然,在文件解密过程中需要输入密码的操作,同样可以通过IBM Client Security Software程序为授权用户定制指纹信息,这样在每次解密文件操作时,就可以通过指纹识别来进行,安全级数更高。

指纹识别功能线路与芯片

通过这一整套安全技术,在用户熟练并且合理使用的情况下,可以达到相当高级别的文件安全性,保障个人文件、数据的安全,对于行业、商务用户来说,这是相当重要的。

[上一页] [1] [2] [3] [4] [5] [6] [7] [下一页]